Certamente todo mundo já encontrou spam pelo menos uma vez na vida. Chove sobre nós com uma regularidade invejável não apenas da World Wide Web, mas também na vida real. Os mesmos inúmeros folhetos publicitários nas caixas de correio da entrada incomodam quase todos. Na era da informática, a qualidade e as características do spam mudaram consideravelmente. Não é mais necessário contratar correios offline, mas basta descobrir seu endereço de e-mail. Além da publicidade inofensiva de lojas locais com belas imagens de produtos e resenhas escritas para eles, o spam pode ser uma ameaça real à sua carteira. Então você precisa ser extremamente cuidadoso com essas cartas. Mas antes de mais nada.

No nosso artigo você aprenderá qual é a essência do spam, que tipos de correspondências existem e como lidar com isso.

Tipos de spam

A essência do spam é transmitir o produto anunciado ao usuário final. E não precisa ser um produto de uma loja. Alguns aumentam o tráfego para seus sites, outros trabalham em sistemas de referência, outros espalham código viral, outros nos alertam sobre o próximo fim do mundo, etc. Motivos, variedades eao mesmo tempo, pode haver muitos, muitos exemplos de spam.

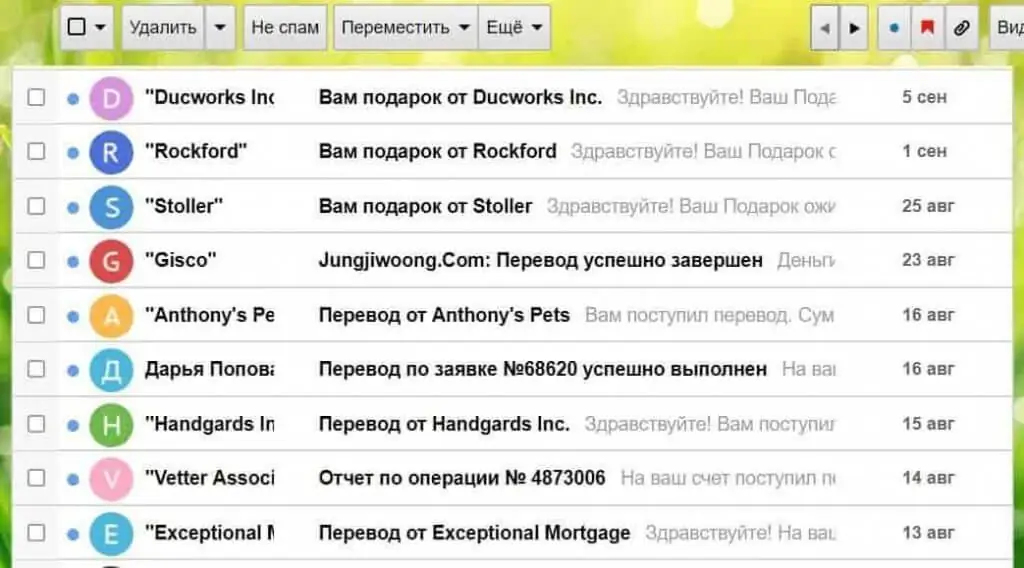

Esta é a forma mais comum de spam atualmente. Todo mundo que está conectado à World Wide Web tem e-mail. Sem ele, é impossível se cadastrar nas redes sociais e em outros sites. O Mail ajuda você a se comunicar com amigos, realizar correspondência comercial, compartilhar arquivos etc.

A maioria dos usuários verifica seus e-mails todos os dias, e alguns com mais frequência. Assim, as cartas que chegam ao correio provavelmente serão lidas em pelo menos um dia. Os spammers estão bem cientes disso e usam as ferramentas apropriadas para suas correspondências.

Um dos exemplos mais comuns de uma mensagem de spam é uma oferta tentadora para ficar rico rapidamente. O anexo pode conter gráficos, capturas de tela de pagamentos, vídeos e avaliações de pessoas que já experimentaram este serviço. Naturalmente, todas essas informações são falsas, embora às vezes pareçam bastante convincentes.

Muitos grandes serviços de e-mail, como Gmail, Yahoo ou Yandex, levando em conta vários exemplos de publicidade de spam, criam seus próprios filtros e combatem ativamente o lixo nas caixas de e-mail dos usuários. No entanto, isso ainda não impede os spammers, e eles continuam seu trabalho desonroso.

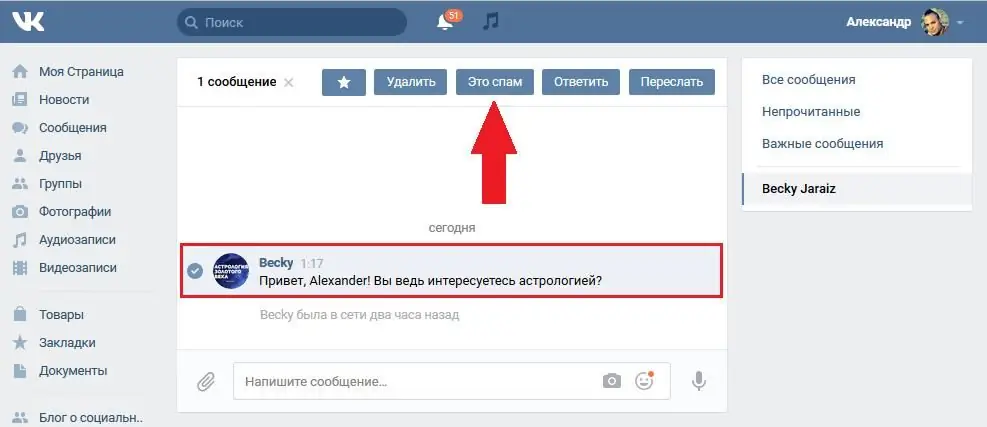

Redes sociais

Você pode ver muitos exemplos impressionantes de texto de spam nas redes sociais. Serviços "VKontakte", "Odnoklassniki", "Instagram", "Facebook" e outros já estão completamente spam com mensagens, grupos falsos e outroselementos de publicidade prejudiciais.

No início, os revendedores distribuíam os textos de que precisavam por meio de mensagens privadas diretamente de suas contas. Mas usuários comuns, juntamente com moderadores, começaram a lutar ativamente contra esse fenômeno. Não demorou muito para que os spammers começassem a usar uma tecnologia diferente e mais resistente.

Eles começaram a hackear contas comuns usando sites de phishing (recursos falsos duplicando alguma rede social) e deles enviaram suas mensagens para os amigos e assinantes do dono. Nesse caso, você pode desativar o spam apenas removendo o amigo "hackeado" de seus contatos.

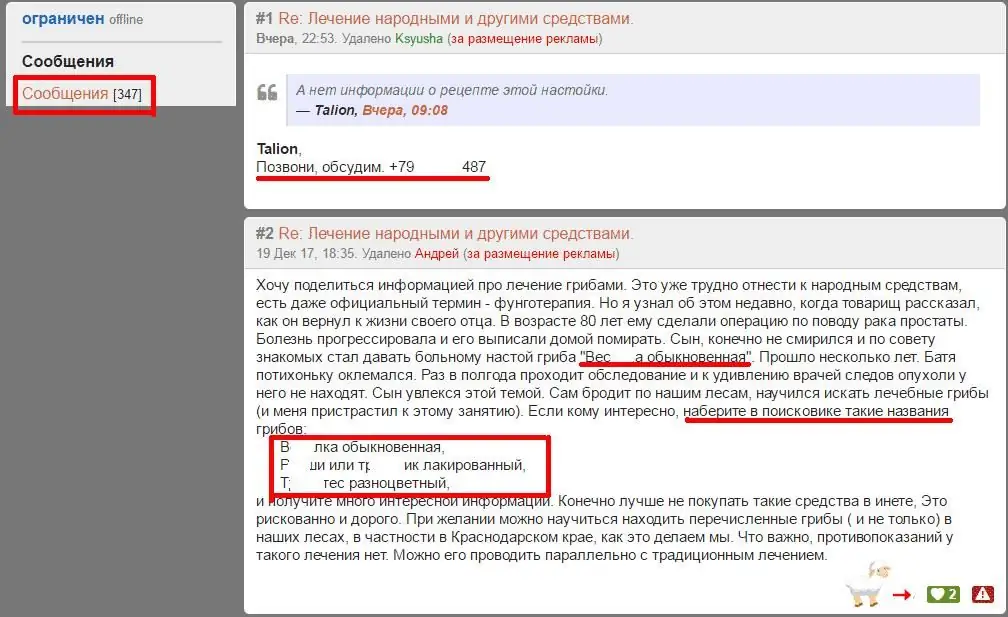

Fóruns

Fóruns são uma série de recursos específicos configurados para comunicação de alguns usuários com outros. Alguns sites permitem que você troque não apenas informações de texto, mas também transfira alguns arquivos: imagens, vídeo, áudio e muito mais.

Há muitas oportunidades para PR de seus produtos ou serviços. Há também muitos exemplos de spam. O usuário pode deixar os links necessários ou outras menções tanto em seu perfil, que é exibido no site, quanto nos tópicos de discussão. Spammers criam um tópico aparentemente normal em um fórum decente, mas apenas para enchê-lo com seus links.

Os administradores de tais recursos estão tentando lidar com esses elementos nocivos de diferentes maneiras: incluem pré-moderação de comentários, incluir textos em tags nofollow, banir e excluir contas suspeitas, etc.os administradores escrevem ou solicitam scripts especiais, onde vários exemplos de spam são coletados e, se aparecer, excluem a mensagem ou imediatamente - o usuário que a deixou.

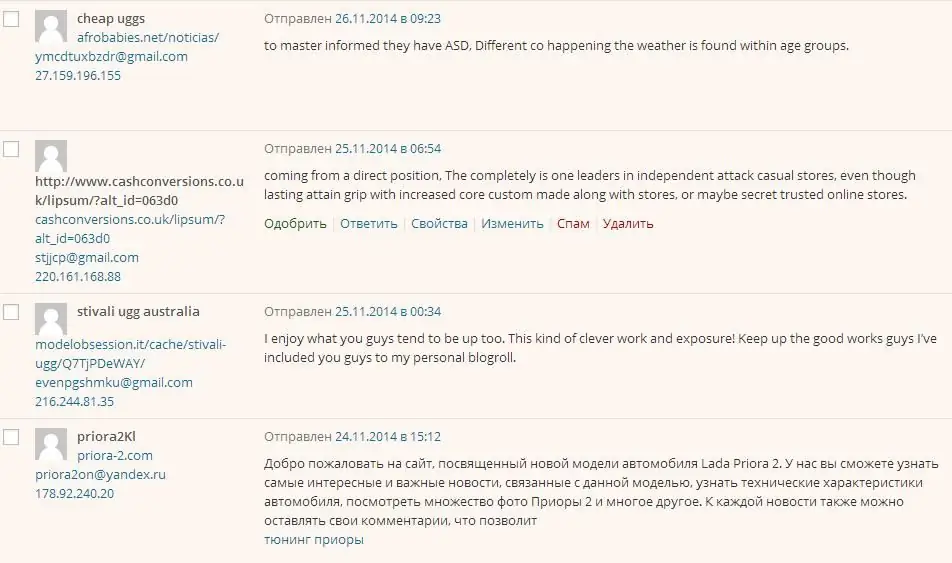

Comentários em sites

Aqui estamos falando de vários recursos temáticos e blogs. Os fraudadores também usam ativamente esses sites para seus atos impuros. Entre outros exemplos de spam, pode-se distinguir uma categoria separada e maior de revendedores neste segmento, que anunciam seus próprios sites e blogs deixando comentários com links abaixo das postagens.

Isso é necessário para elevar o indicador IQS (índice de qualidade do site, antigo TIC). Este último contribui para bons resultados de busca, bem como para a monetização do recurso. É mais fácil lidar com esse tipo de spam do que em outros casos. A pré-moderação de comentários funciona como uma panacéia aqui. Também ajuda a banir usuários por endereço IP e usar captchas avançados.

Catálogos e quadros de avisos

Sobre a mesma situação dos comentários no site, ocorre nos quadros de avisos. Um exemplo notável é o grande recurso Avito, onde literalmente em cada seção você pode encontrar spam de várias formas.

Pode estar tanto nos próprios anúncios quanto nos blocos de anúncios na lateral ou na parte inferior. Avito é muito popular na Rússia, e você pode pagar por um banner que supostamente contém publicidade regular, mas na realidade é spam. Além disso, os moderadores não podem lidar com milhares de anúncios e não podem garantir com 100% de probabilidade a ausência de links e algunsreferências a recursos de terceiros.

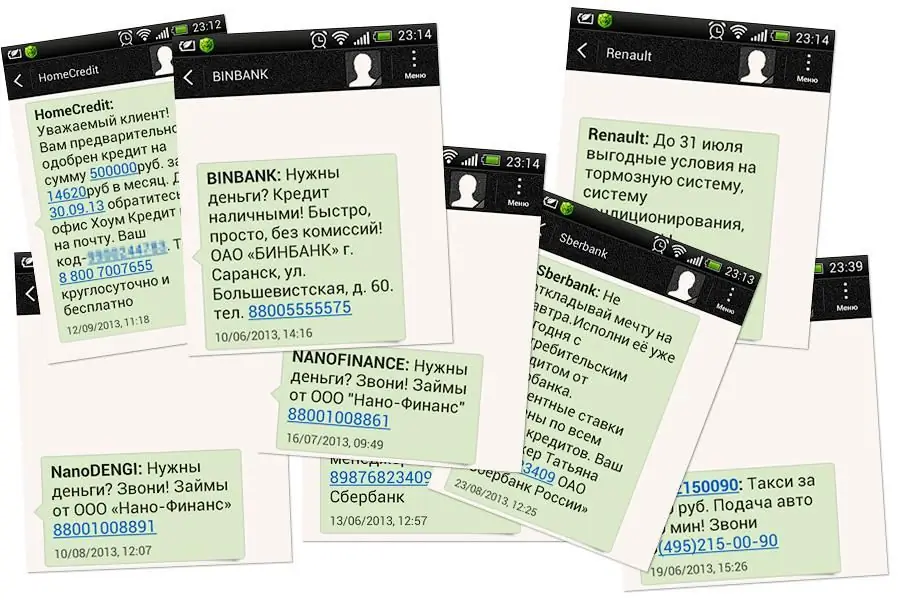

SMS

Os dispositivos móveis também são um paraíso para os golpistas. Os vírus de spam são muito comuns aqui e de natureza extremamente inofensiva. Alguns SMS podem redefinir facilmente o saldo do seu telefone ou, pior ainda, do seu cartão bancário.

Os golpistas usam truques diferentes para atingir seus objetivos. De mil SMS enviados para diversos números, pelo menos um vai “disparar”. Como regra, os spammers pedem para enviar uma mensagem de resposta disfarçada de procedimento inofensivo. Por exemplo, confirme que você não é um robô enviando SMS para um número curto. Serviços e empresas de grande porte e conceituados podem ser indicados como remetente: Sberbank, Gosulugi, RIA-Novosti, o mesmo Avito e outros.

Como os spammers constroem suas bases

Os golpistas coletam endereços de e-mail e números de telefone de todas as fontes disponíveis. Entre outros, fóruns temáticos, livros de visitas, redes sociais e outros recursos são especialmente populares, onde tais informações são mal protegidas ou mesmo no perfil do proprietário em domínio público. Alguns bancos de dados são invadidos por hackers e vendidos na Darknet.

Além disso, a coleta de informações pessoais pode ser realizada de forma programática. Existem bots de busca especiais - colheitadeiras. Eles passam por milhares de recursos em uma hora e colocam cuidadosamente todos os dados que recebem no banco de dados.

Também vale a pena levar em conta a seleção usual. Bilhões de caixas de correio são registradas em todo o mundo, o que significa que comusando um programa especialmente escrito, você pode gerar esses endereços. O mesmo vale para os telefones. Não é segredo que, para cada região russa, os operadores alocaram seus próprios códigos indicando a propriedade do número. Por exemplo, +7 (918) xxx-xxx-xx é o território de Krasnodar com a região de Rostov. Os golpistas só precisam gerar os sete dígitos restantes e fazer spam do mal, já levando em consideração as especificidades de uma determinada região.

Ajude empresários desonestos e vírus. Códigos maliciosos, geralmente worms, podem se enviar para a base de endereços. As informações coletadas dessa forma são extremamente valiosas para os spammers, pois contêm apenas dados de trabalho usados pelo proprietário.

Como se livrar do spam?

Aqui vamos considerar a situação do e-mail, porque o spam de caixa de correio é a principal dor de cabeça para a maioria dos internautas. Depois que seu e-mail entrar no banco de dados de golpistas, eles não vão te deixar assim.

No entanto, é possível reduzir significativamente a probabilidade de ser incluído em tal lista se você tomar precauções simples. Usuários experientes recomendam fortemente iniciar, além da caixa de correio principal, uma adicional e, de preferência, várias. Este último pode e deve ser usado para se registrar em fóruns e outros sites onde é necessário um endereço de e-mail.

A próxima coisa são e-mails suspeitos. Se você for solicitado a seguir um link desconhecido para receber uma recompensa, concluir o registro, comprar um iate por alguns milhares ou qualquer outra coisa, embora você não tenha visitado anteriormenteneste site, é melhor excluir imediatamente a carta. Deve-se notar também que alguns golpistas colocam um código viral no botão "Cancelar inscrição".

Nova caixa postal

Se você for iniciar uma nova caixa de correio, não deve escolher um nome simples e fácil de lembrar para ela. Torne-o o mais complexo, confuso e longo possível. As caixas de esfumar são ótimas para empresas e outros serviços, mas são inúteis para o usuário médio.

Você ainda o enviará para seus amigos eletronicamente copiando o endereço. Mas será muito mais difícil para os bots de spam gerarem um nome tão complexo.

Serviços de correio

A julgar pelos inúmeros comentários de usuários de todo o mundo, o serviço mais interessante em termos de filtragem de spam é o Gmail. A defesa local é definida de forma bastante sensata e raramente comete erros.

Os filtros antispam colocam todos os e-mails suspeitos na categoria apropriada, liberando assim sua caixa de entrada de lixo publicitário desnecessário. Claro, esta ferramenta está longe de ser ideal, mas ainda funciona visivelmente mais eficiente do que os análogos concorrentes.

Vale destacar também o serviço doméstico - "Yandex-Mail". Os filtros locais classificam as letras com muita eficiência, separando o joio do trigo. Mas muitos usuários avançados reclamam do mailer doméstico pela abundância de blocos de publicidade. Sim, ele limpa bem os mais diversos spams, mas o banner lá e o banner aqui estragam toda a impressão, e alguns até interferem nele normalmentetrabalho.

De qualquer forma, se você registrou um e-mail em algum serviço de terceiros, o Gmail pode ser configurado para interceptar correspondência de qualquer caixa de entrada de e-mail que suporte essa função.